Od paru dni można pobrać ze strony Plusa nowy magazyn dla abonentów „co słychać” . Tym razem możemy przeczytać dwie rozmowy, pierwsza z Adamem Sztabą, o najpopularniejszej piosence świata i polskim talent show, o nowej radiowej pasji i słuchaniu muzyki na smartfonie, druga ze Zbigniewem Bartmanem o działaniu w zespole i osiąganiu sukcesu, o konfliktach i ich rozwiązywaniu oraz o internecie mobilnym w życiu sportowca zawodowego. W magazynie również: Muzodajnia jest wielka, internet oferuje nieograniczone możliwości, również w dziedzinie muzyki. Smartfon w biznesie, biznes na smartfonie, smartfon wykorzystywany w biznesie jest już codziennością. Cyberatak na smartfon, około połowa posiadaczy urządzeń mobilnych stale ma na smartfonie dane osobiste połączone z kolekcją fotografii i filmów. Aż 21 proc. respondentów przyznało się, że w pamięci smartfona zgromadziło dane w najwyższym stopniu poufne …

Zapraszamy do przeczytania Cyberatak na smartfon – czym jest i jak mu zapobiec.

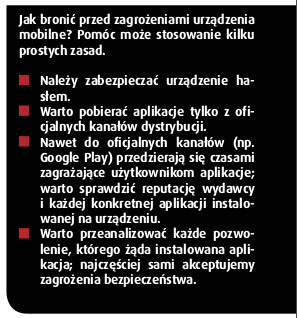

Smartfony są coraz bardziej inteligentne i pomocne w wielu dziedzinach życia. Niestety nie uchodzi to uwadze cyberprzestępców, którzy czynią urządzenia mobilne celem ataków. Wystarczy stosować kilka prostych zasad, by nie stać się ofiarą.

Pojawienie się smartfonów to prawdziwa rewolucja. Niewyobrażalny przed kilku laty fakt, że z telefonu mieszczącego się w dłoni mamy dostęp do wszystkich informacji świata, stanowi prawdziwą dziejową zmianę. Warto pamiętać o jednym – korzystanie ze smartfona, tak jak wszystko inne, co robimy w życiu, wymaga pewnej rozwagi i ostrożności. W roku 2012 spośród wszystkich urządzeń mobilnych sprzedanych na całym świecie ponad 70 proc. posiadała system operacyjny Android. Eksplozja popularności tej platformy oraz zmiana zwyczajów, polegająca na przenoszeniu aktywności cyfrowych z komputerów na smartfony, w naturalny sposób skupiły uwagę cyberprzestępców. Android nie jest łatwy do zaatakowania, ale hakerzy sobie radzą. Wszak od czasu opublikowania książki Kevina Mitnicka (2002 r.), najsłynniejszego hakera wszechczasów, wiadomo, że cyberprzestępcy, częściej nawet niż samym urządzeniem, manipulują jego użytkownikiem. Tak było w czasach atakowania komputerów, tak jest w dobie „napadów” na smartfony.

Z badań firmy O+K Research wynika, że 30 proc. użytkowników niewystarczająco dba o poufne dane przechowywane na smartfonach. Około połowa posiadaczy urządzeń mobilnych stale ma na smartfonie dane osobiste, własne fotografie i filmy. Aż 21 proc. respondentów przyznało się, że w pamięci smartfona zgromadziło dane w najwyższym stopniu poufne, dane do logowania na konta bankowe, numer karty kredytowej etc. Smartfony z platformą Android pozwalają na instalowanie oprogramowania z niezaufanych źródeł. Często głównym celem aplikacji pobieranych z podejrzanych stron internetowych jest właśnie przeprowadzenie ataku na użytkownika smartfona. Oczywiście nie każda szkodliwa aplikacja oczyści od razu nasze konto bankowe. Skala problemów bywa różna.

Z badań firmy O+K Research wynika, że 30 proc. użytkowników niewystarczająco dba o poufne dane przechowywane na smartfonach. Około połowa posiadaczy urządzeń mobilnych stale ma na smartfonie dane osobiste, własne fotografie i filmy. Aż 21 proc. respondentów przyznało się, że w pamięci smartfona zgromadziło dane w najwyższym stopniu poufne, dane do logowania na konta bankowe, numer karty kredytowej etc. Smartfony z platformą Android pozwalają na instalowanie oprogramowania z niezaufanych źródeł. Często głównym celem aplikacji pobieranych z podejrzanych stron internetowych jest właśnie przeprowadzenie ataku na użytkownika smartfona. Oczywiście nie każda szkodliwa aplikacja oczyści od razu nasze konto bankowe. Skala problemów bywa różna.